Non molto giorni fa, vi parlai di una vittoria da parte di questo giovane hacker, nome in codice GeoHot, che è riuscito a trovare la root key della PS3, permettendo così di montare sulla console, un qualsiasi tipo di software. Sony non è rimasta a guardare: la pubblicazione della root key della console viola il DMCA (Digital Millennium Copyright Act) e il Computer Fraud and Abuse Act dal momento che consente di aggirare le protezioni del dispositivo. Inoltre Sony accusa GeoHot di avere un ritorno economico dalla vicenda accettando le donazioni sul suo account PayPal. Prima GeoHot ha fatto un passo indietro, rimuovendo dal proprio sito le pagine Web contenenti la root key della console, ma non molto dopo la root key è riapparsa, dopo che probabilmente GeoHot si sia consultato con il propri legali. In casa Sony, si progettano nuovi metodi per evitare problemi del genere: si pensa al blocco da remoto delle console hackerate.

Posts Tagged ‘controllo’

Palevo, il virus che arriva da Facebook

Palevo ormai è uno dei virus piu’ conosciuti del momento… ed è anche molto subdolo…una variante del virus che lo rende invisibile a molti antivirus (per ora..) si trasmette tramite Facebook.

Si propaga tramite chat, invia un messaggio agli amici della vittima con un link ad una “foto” che il realtà è il virus. Fate molta attenzione…l’icona è uguale a quella di una immagine bmp, ma è un file eseguibile, controllate sempre l’estesione se è exe è un virus!

La censura in Tunisia

L’Agence tunisienne d’Internet (ATI, Agenzia tunisina di Internet), il principale Internet provider del Paese è accusato di registrare, senza il consenso degli utenti, gli username e le password per i servizi Yahoo!, Google e Facebook. Lo dice un articolo del magazine Tech Herald che, dopo aver intervistato degli esperti, giunge alla conclusione che l’ATI utilizzerebbe un linguaggio javascript per piratare queste informazioni.

Dopo il suicidio di Mohamed Bouazizi a Sidi Bouzid lo scorso 17 dicembre moti spontanei sono scoppiati nel Paese: i manifestanti hanno usato i social network (soprattutto Facebook) per comunicare e, in risposta, la polizia ha iniziato un vero attacco informatico. Blogger arrestati, conti bloccati, siti oscurati: è la guerra contro quello che i manifestanti chiamano ”Ammar”, l’apparato di censura dello Stato.

Facebook in Tunisia conta 2milioni di utilizzatori, su una popolazione di 10 milioni. Siti come You Tube e Daylimotion non sono accessibili e su Facebook la popolazione ha potuto far girare dei video e delle gallerie foto delle manifestazioni. Alcuni esempi qui, qui e ancora qui.

La Tunisia è classificata tra i “nemici di Internet” da Reporter sans Frontierer per il filtraggio del web che viene applicato quotidianamente nel Paese.

Fonte: http://www.agoravox.it

Trovare errori in Windows 7

Molto spesso, anche se il computer risulta essere funzionante può essere utile effettuare qualche controllo. Io non sono un’ amante di Windows 7, non mi chiedete perchè, ma non mi piace com sistema operativo. In ogni caso, ho potuto provarlo sul computer di mio fratello e qui di seguito, vi scriverò una guida per fare qualche controllo sul vostro pc. Si tratta di sistemi semplice, senza dover scaricare nulla, farà tutto il vostro pc.

1° Metodo

Usare il tool di verifica di Windows

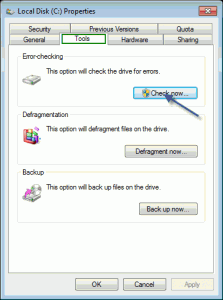

Cliccate su “My Computer” e selezionate l’ hard disk che volete controllare. Dopo esser andati in proprietà, troverete una schermata come quella seguente. Cliccate su “Tools” o “Strumenti”

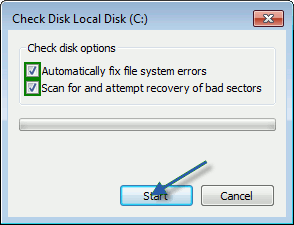

Nella sezione apposita, troverete il tasto “Error Checking”, cliccate su di esso. Sarà possibile spuntare l’ opzione, prima dell’ inizio scansione, qualora si volesse far risolvere automaticamente gli errori riscontrati da Windows.

Verranno in seguito visualizzati i risultati della scansione e la possibilità di rendere questi controlli automatici all’ avvio del pc.

2° Metodo

Usando la linea di comando di windows

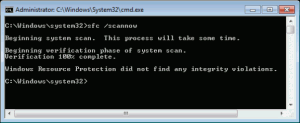

Apriamo il DOS, cliccando Start e digitando “cmd” nel campo di ricerca. Fatto ciò, basta digitare "sfc /scannow" e premere invio.

Anche qui, al termine della scansione verranno visualizzati gli eventuali errori.

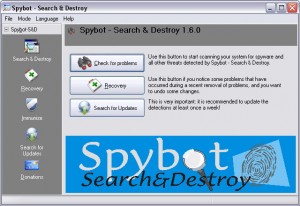

Spybot – Search and Destroy 1.6.2

Spybot – Search & Destroy è un’utility in grado di riconoscere ed eliminare spyware installati all’interno del sistema. Con questo software antispyware, e anche all’ausilio di un normale antivirus, è possibile rendere completa la protezione del computer. Per chi non dovesse sapere cosa sono gli spyware vi riporto la definizione di Wikipedia per essere chiaro e riassuntivo.

“Uno spyware è un tipo di software che raccoglie informazioni riguardanti l’attività online di un utente (siti visitati, acquisti eseguiti in rete etc) senza il suo consenso, trasmettendole tramite Internet ad un’organizzazione che le utilizzerà per trarne profitto, solitamente attraverso l’invio di pubblicità mirata. In un senso più ampio, il termine spyware è spesso usato per definire un’ampia gamma di malware (software maligni) dalle funzioni più diverse, quali l’invio di pubblicità non richiesta (spam), la modifica della pagina iniziale o della lista dei Preferiti del browser, oppure attività illegali quali la redirezione su falsi siti di e-commerce (phishing) o l’installazione di dialer truffaldini per numeri a tariffazione speciale.”

Spybot è un software antispyware freeware : l’ultima versione, la 1.5, funziona su tutti i sistemi operativi Windows, dal 95 a Vista, su Symbian e su Linux. Ancora non è disponibile, invece per Max OS e Mac OS X. Può essere ovviamente utilizzato contemporaneamente ad altri programmi simili, come gli antivirus.

Link download: Spybot – Search and Destroy 1.6.2

Le debolezze di Android

Il mondo di Android non è fatto solo di rose e fiori, almeno stando a vedere rivelato dal gruppo Coverity sul codice Android contenuto nell’HTC Droid Incredible. Nello specifico, sarebbero addirittura 359 le vulnerabilità che metterebbero a rischio l’utilizzo del sistema operativo di Google.

Di queste, sempre secondo la ricerca Coverity, ben 88 sono ad alto rischio: dato che forse non sorprenderà alcuni addetti ai lavori, considerando la componente “open source” riguardante il prodotto in questione. Per ora non c’è stata ancora una presa di posizione ufficiale da Mountain View, dove forse non si sarebbero mai aspettati un dato così allarmante, anche se le ultime indiscrezioni parlano di un controllo interno già avviato, nel tentativo di ridurre drasticamente un simile valore.

Fonte: http://www.optimaitalia.com